SSH — это стандартный и наиболее безопасный способ удаленного управления сервером Linux. В этом руководстве вы узнаете, как подключиться с помощью пароля (быстрый старт), как перейти на вход с помощью ключей (рекомендуется) и как устранять типичные ошибки SSH.

Если у вас еще нет сервера, начните с надежного VPS на Linux или выберите тарифный план из нашего ассортимента VPS-хостинга для быстрого развертывания и стабильного подключения.

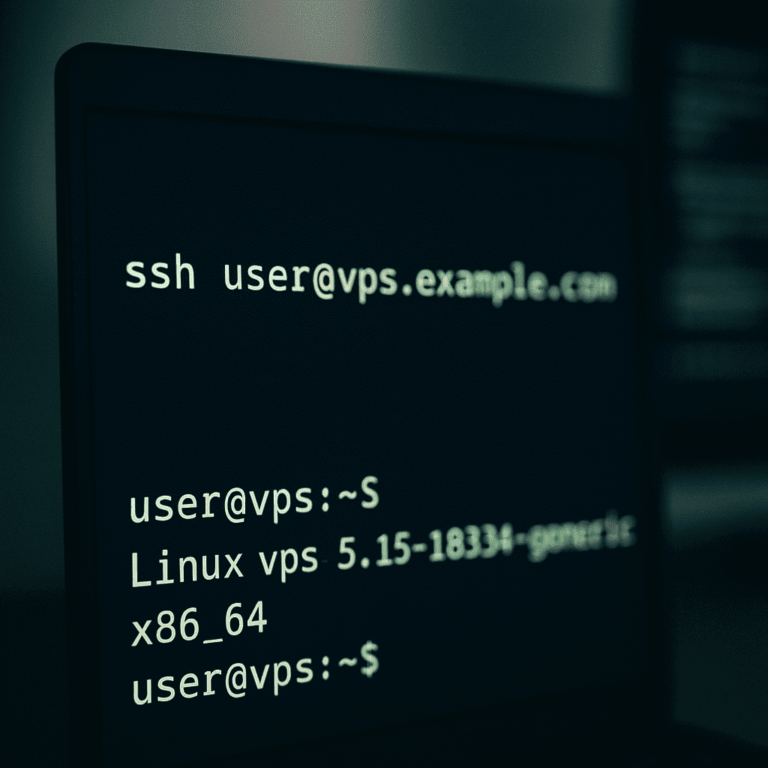

ssh в Терминале.Используйте этот метод при первом входе в систему или если ключи еще не настроены. Замените USERNAME и SERVER_IP своими значениями.

ssh USERNAME@SERVER_IPЕсли ваш порт SSH не 22 (например: 2222):

ssh -p 2222 USERNAME@SERVER_IPПри первом подключении SSH запросит подтверждение отпечатка ключа хоста сервера. Подтверждайте только в том случае, если доверяете источнику IP-адреса (панель провайдера / ваше собственное развертывание). Отпечаток сохраняется локально в ~/.ssh/known_hosts.

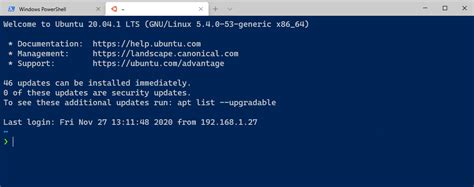

Аутентификация на основе ключей более безопасна, чем пароли, и является стандартом для производственных серверов. Вы генерируете пару ключей локально, а затем загружаете на VPS только открытый ключ.

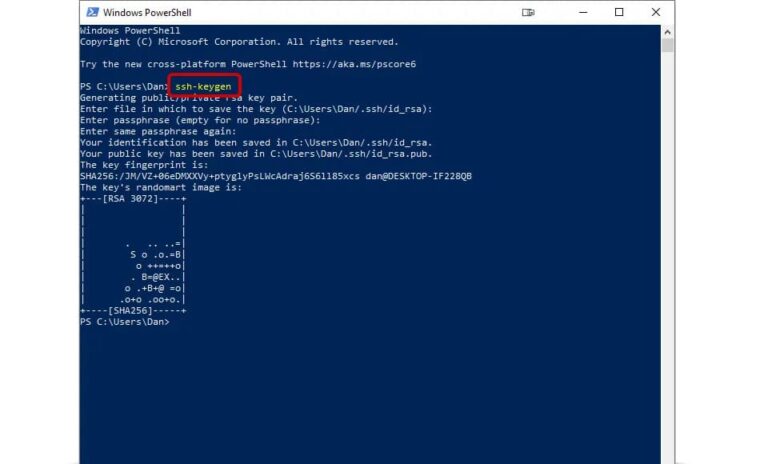

Windows 10/11 (PowerShell / Windows Terminal), macOS, Linux:

ssh-keygen -t ed25519 -a 64По умолчанию ключи сохраняются в:

C:UsersYOURNAME.ssh~/.ssh/Важно: у закрытого ключа нет расширения (сохраняйте его в секрете). Открытый ключ заканчивается на .pub (скопируйте его на сервер).

macOS/Linux (и Windows с доступными инструментами OpenSSH):

ssh-copy-id -i ~/.ssh/id_ed25519.pub USERNAME@SERVER_IPЭто добавляет ключ в файл ~/.ssh/authorized_keys на сервере и автоматически устанавливает безопасные права доступа.

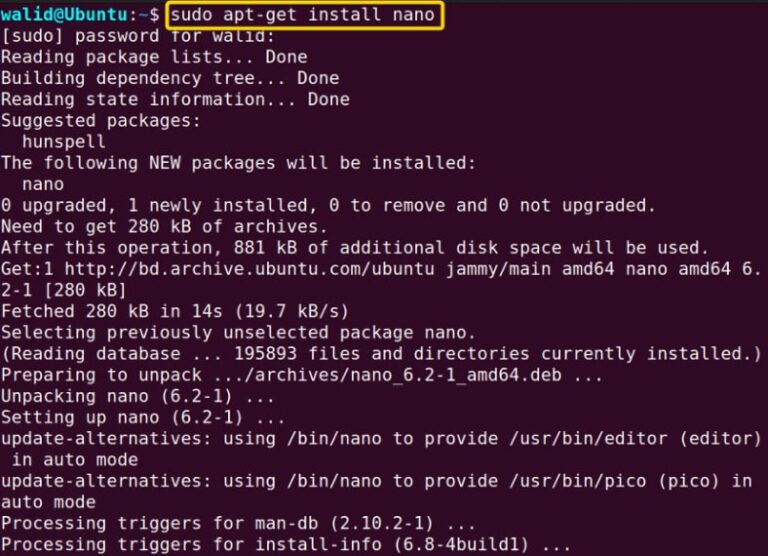

Сначала войдите с помощью пароля, затем создайте каталог SSH и добавьте свой открытый ключ.

# On the VPS

mkdir -p ~/.ssh

chmod 700 ~/.ssh

# Paste your PUBLIC key into the file (one line)

nano ~/.ssh/authorized_keys

chmod 600 ~/.ssh/authorized_keysНе копируйте закрытый ключ. Если права доступа указаны неверно (~/.ssh не 700 или authorized_keys не 600), вы можете получить сообщение «Permission denied (publickey)».

Базовое подключение (обычно работает без дополнительных флагов, если ключ находится в ~/.ssh/):

ssh USERNAME@SERVER_IPЕсли вам нужно указать файл ключа и/или порт:

ssh -i ~/.ssh/id_ed25519 -p 2222 USERNAME@SERVER_IPЧтобы не вводить параметры каждый раз, создайте профиль в ~/.ssh/config (Windows также поддерживает это):

# File: ~/.ssh/config

Host myvps

HostName SERVER_IP

User USERNAME

Port 22

IdentityFile ~/.ssh/id_ed25519Теперь вы можете подключиться с помощью:

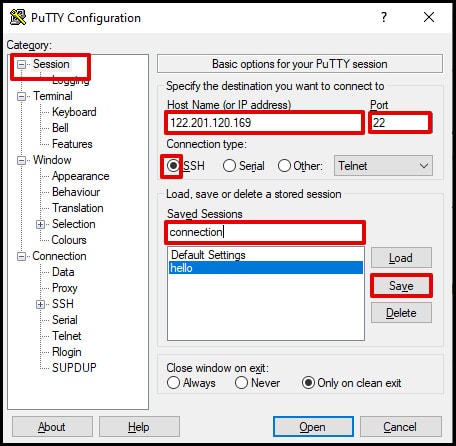

ssh myvps.ppk, затем в PuTTY перейдите в «Connection» → «SSH» → «Auth» и выберите файл закрытого ключа.

Windows (PowerShell):

Test-NetConnection SERVER_IP -Port 22macOS/Linux:

nc -vz SERVER_IP 22IdentityFile.~/.ssh/known_hosts.-i или используйте специальную запись Host в ~/.ssh/config.После подтверждения работоспособности входа на основе ключей укрепите SSH: отключите вход root и аутентификацию по паролю. Оставьте один сеанс SSH открытым при применении изменений.

sudo nano /etc/ssh/sshd_configРекомендуемый базовый набор мер:

PermitRootLogin no

PasswordAuthentication no

PubkeyAuthentication yes

# Optional: restrict who can connect

# AllowUsers USERNAME

# or

# AllowGroups sshusers

MaxAuthTries 3

LoginGraceTime 30Проверьте и перезагрузите SSH (Ubuntu/Debian):

sudo sshd -t

sudo systemctl reload sshСистемы на базе RHEL часто используют sshd название службы:

sudo sshd -t

sudo systemctl reload sshdSCP (копирование локального файла на сервер):

scp ./backup.tar.gz USERNAME@SERVER_IP:/home/USERNAME/SCP (копирование с сервера на локальный компьютер):

scp USERNAME@SERVER_IP:/var/log/syslog ./syslogSFTP (интерактивный файловый менеджер через SSH):

sftp USERNAME@SERVER_IPАутентификация по SSH-ключу и усиленные настройки SSH являются стандартной базой для производственных серверов. Начните с надежного VPS на Linux или ознакомьтесь с нашими тарифными планами VPS-хостинга, чтобы развернуть сервер и подключиться к нему безопасно за считанные минуты.