Удаленный рабочий стол — это самый удобный способ администрирования сервера Windows. Если вам требуется поддержка нескольких пользователей, RemoteApp или полноценная функциональность «терминального сервера», вам понадобятся службы удаленного рабочего стола (RDS) вместо простого администрирования по протоколу RDP.

Для стабильной производительности и предсказуемой задержки начните с надежного VPS на Windows на быстром VPS-хостинге, а затем создайте на его основе свою конфигурацию RDS.

RDP — это протокол и метод подключения клиента (mstsc / Microsoft Remote Desktop). RDS — это набор ролей Windows Server, который превращает ваш сервер в платформу общего доступа к рабочему столу / RemoteApp.

На практике существует два распространенных сценария:

Важно: если вы создаете настоящий многопользовательский терминальный сервер, планируйте лицензирование и безопасность с самого начала. Цель — предоставить доступ пользователям, не подвергая сервер атакам методом перебора.

В Windows самым быстрым вариантом является встроенный клиент: нажмите Win R → введите mstsc → введите IP-адрес или имя хоста сервера. В macOS используйте приложение Microsoft Remote Desktop из App Store.

В настройках клиента RDP полезно включить:

Если удаленный рабочий стол еще не включен, включите его и сразу же примените более безопасные настройки по умолчанию.

Рекомендуемый базовый набор настроек: включить удаленный рабочий стол, требовать аутентификацию на сетевом уровне (NLA) и разрешать доступ только тем пользователям/группам, которые действительно нужны.

# Enable Remote Desktop (RDP) in the registry

Set-ItemProperty -Path 'HKLM:SystemCurrentControlSetControlTerminal Server' -Name 'fDenyTSConnections' -Value 0

# Require Network Level Authentication (recommended)

Set-ItemProperty -Path 'HKLM:SystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp' -Name 'UserAuthentication' -Value 1

# Enable built-in Windows Firewall rules for Remote Desktop

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"Не оставляйте RDP открытым «для всех». Если возможно, ограничьте входящий трафик RDP по вашему IP-адресу (или используйте шлюз удаленного рабочего стола через порт 443), прежде чем вводить сервер в эксплуатацию.

Существует два реалистичных подхода для большинства сценариев использования Windows VPS:

Это самый простой вариант, когда вам нужен только один сервер для размещения нескольких сеансов. Обычно вы устанавливаете:

Этот вариант популярен среди небольших команд, в средах разработки или в тех случаях, когда не требуется полноценный портал (RD Web) и шлюз.

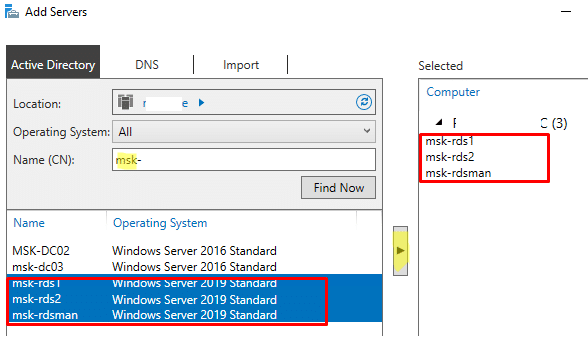

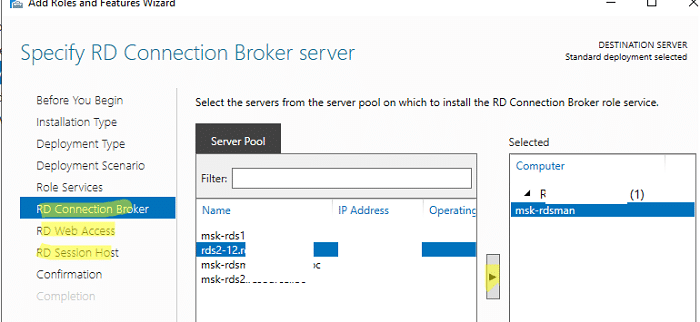

Если вам нужна более удобная регистрация пользователей, публикация RemoteApp, веб-портал и более безопасный внешний доступ, используйте стандартное развертывание со следующими ролями:

Для минимальной конфигурации «производственного уровня» многие администраторы размещают Broker, Web Access и Licensing на одном сервере, а Session Host — на другом (или на нескольких серверах Session Host в случае масштабирования).

Роли можно установить через Server Manager (рекомендуется для наглядности) или через PowerShell (удобно для автоматизации).

# Installs Session Host Licensing roles

Install-WindowsFeature -Name RDS-RD-Server, RDS-Licensing -IncludeManagementTools

# Reboot is often required after role installation

Restart-Computer

Совет: для стандартного развертывания (Broker/Web/Gateway) сначала выполните установку с помощью мастера развертывания RDS, а затем при необходимости внесите изменения с помощью PowerShell. Это снижает вероятность пропуска зависимостей между ролями.

Лицензирование RDS — это не «дополнительная настройка», а ключевой элемент стабильной среды. Практическая цель проста:

Лицензии «на пользователя» часто выбирают для сценария «один человек → много устройств». Лицензии «на устройство» часто выбирают для общих рабочих станций / тонких клиентов. Выберите один режим и задокументируйте его.

Чтобы открыть консоль лицензирования:

# RD Licensing Manager

licmgr.exe

После активации и установки лицензий CAL убедитесь, что хост сеансов может связаться с сервером лицензирования и что развертывание не застряло в неправильно настроенном режиме.

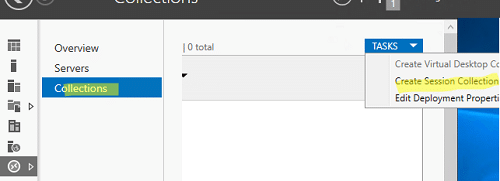

В RDS пользователи подключаются к коллекции (управляемому пулу хостов сеансов с политиками). В коллекциях вы устанавливаете ограничения на сеансы, группы пользователей и (опционально) поведение диска профиля пользователя.

# Create a basic collection

# Replace placeholders with your server names and AD group

New-RDSessionCollection -CollectionName "RDS-Users" `

-SessionHost @("RDSH01.domain.local") `

-ConnectionBroker "RDCB01.domain.local" `

-CollectionDescription "User sessions for the team"

# Example: set session limits (idle/disconnect)

Set-RDSessionCollectionConfiguration -CollectionName "RDS-Users" `

-ConnectionBroker "RDCB01.domain.local" `

-IdleSessionLimitMin 30 `

-DisconnectedSessionLimitMin 60

Рекомендуемая практика: предоставляйте доступ через группу (например, «RDS-Users»), а не добавляя пользователей по одному. Это позволяет обеспечить предсказуемость процессов подключения и отключения пользователей.

RemoteApp позволяет пользователям запускать конкретное приложение без предоставления полного рабочего стола. Это уменьшает путаницу («где мои файлы?»), снижает нагрузку на службу поддержки и часто кажется более быстрым для конечных пользователей.

Типичные кандидаты для RemoteApp:

Открытый доступ к RDP (3389) из общедоступного Интернета — одна из самых распространённых причин атак на серверы Windows. Более надёжный подход — публиковать доступ через RD Gateway по HTTPS (443) с надлежащим сертификатом.

Если вы развертываете RDS для бизнес-пользователей, RD Gateway, как правило, оправдывает себя: вы получаете доступ, защищенный TLS, более четкий аудит, и можете оставить порт 3389 закрытым для внешнего доступа.

# Example: assign a certificate to RDS roles (certificate must match DNS name)

# Run on the Connection Broker, replace thumbprint and FQDN

Set-RDCertificate -Role RDGateway -Thumbprint "AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA" -ConnectionBroker "RDCB01.domain.local" -Force

Set-RDCertificate -Role RDWebAccess -Thumbprint "AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA" -ConnectionBroker "RDCB01.domain.local" -Force

Всегда думайте в двух плоскостях: брандмауэр провайдера (панель) и брандмауэр Windows.

# Quick connectivity test from a client / jump host

Test-NetConnection -Port 3389

Test-NetConnection -Port 443

Производительность RDS в значительной степени зависит от объема оперативной памяти и дискового ввода-вывода. Если вход в систему происходит медленно, приложения зависают в часы пиковой нагрузки или несколько пользователей жалуются на задержки, обычно это сигнал к необходимости масштабирования ресурсов.

Правильная настройка RDS — это не просто «включение удаленного рабочего стола». Это контролируемая среда: безопасный доступ, правильное лицензирование, коллекции для пользователей и чистая публикация рабочих столов/приложений.

Если вам нужна предсказуемая производительность для удаленной работы и приложений Windows, разверните их на надежном VPS с Windows с масштабируемыми ресурсами на VPS-хостинге и постройте свой стек RDS правильно с самого начала.