RDP (Remote Desktop Protocol) — это стандартный способ удаленного доступа к серверу Windows и управления им. В этом руководстве объясняется, как безопасно включить RDP, подключиться с Windows/macOS/Linux, а также устранить наиболее распространенные проблемы (с портами, брандмауэром, NLA, учетными данными и «черным экраном»).

Для стабильной удаленной работы выберите надежный VPS на Windows на быстром VPS-хостинге. Если вы также управляете смешанными инфраструктурами, VPS на Linux часто используется в качестве промежуточного хоста/VPN-шлюза для безопасного доступа.

Если у вас уже есть доступ к серверу через консоль провайдера (или с помощью метода временного доступа), включите RDP одним из следующих способов.

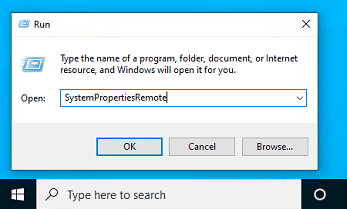

1) Откройте окно «Выполнить» (Win R) и введите:

SystemPropertiesRemote

2) На вкладке «Удаленный доступ»:

Настройки → Система → Удаленный рабочий стол → Включить. Оставьте NLA включенной, если только вы не занимаетесь устранением неполадок (а затем снова включите ее).

Диспетчер сервера → Локальный сервер → Удаленный рабочий стол = Включено.

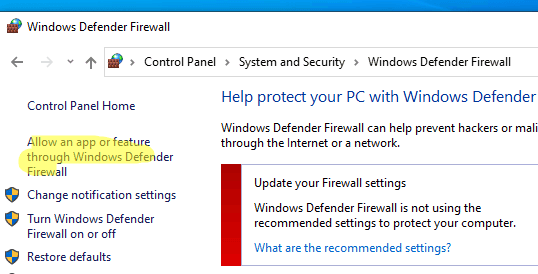

RDP использует TCP 3389. Современные клиенты могут также использовать UDP 3389 для лучшей производительности. Это должно быть разрешено в двух местах:

Проверка через графический интерфейс в Windows: «Разрешить приложение или функцию через брандмауэр Windows Defender» → убедитесь, что удаленный рабочий стол разрешен для активного профиля.

Запустите на сервере от имени администратора:

# Enable RDP

Set-ItemProperty -Path 'HKLM:SystemCurrentControlSetControlTerminal Server' -Name 'fDenyTSConnections' -Value 0

# Require NLA (recommended)

Set-ItemProperty -Path 'HKLM:SystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp' -Name 'UserAuthentication' -Value 1

# Enable built-in firewall rules for Remote Desktop

Enable-NetFirewallRule -DisplayGroup 'Remote Desktop'Нажмите Win R → введите mstsc → введите IP-адрес или имя хоста сервера → Подключиться.

Используйте «Показать параметры», чтобы включить обмен содержимым буфера обмена и (при необходимости) перенаправление дисков.

Установите Microsoft Remote Desktop → «Добавить ПК» → введите IP-адрес/логин/пароль → подключитесь. Клиент поддерживает масштабирование, полноэкранный режим, обмен данными из буфера обмена и оптимизацию отображения.

Для графического интерфейса наиболее удобен Remmina. В терминале используйте FreeRDP:

xfreerdp /u:Administrator /p:'YourPassword' /v:203.0.113.10 /dynamic-resolution /clipboardСовет: если сертификаты не являются доверенными (часто встречается при первоначальной настройке), FreeRDP может потребовать дополнительных флагов в зависимости от дистрибутива. В рабочей среде предпочтительно использовать надлежащий сертификат и безопасный путь доступа.

На клиенте (Windows PowerShell):

Test-NetConnection 203.0.113.10 -CommonTCPPort RDPЕсли TcpTestSucceeded : True, порт доступен. Если нет, проблема обычно заключается в брандмауэре провайдера, брандмауэре Windows, неправильном IP-адресе/порте или в том, что служба не прослушивает.

SERVERNAMEAdministrator или DOMAINUser.Добавьте пользователя в группу «Пользователи удаленного рабочего стола» (пример):

Add-LocalGroupMember -Group "Remote Desktop Users" -Member "YourUser"Убедитесь, что RDP разрешен из вашей сети на обоих уровнях:

Иногда RDP через UDP может работать некорректно в нестабильных сетях. Для устранения неполадок можно временно заставить клиент использовать только TCP (делайте это только для диагностики, а затем принимайте решение на основе результатов).

Пример ключа политики на стороне клиента (Windows):

# Disable UDP transport on the CLIENT (policy-based)

# Requires admin and usually a restart of the client machine

New-Item -Path "HKLM:SOFTWAREPoliciesMicrosoftWindows NT" -Name "Terminal Services" -Force | Out-Null

New-Item -Path "HKLM:SOFTWAREPoliciesMicrosoftWindows NTTerminal Services" -Name "Client" -Force | Out-Null

New-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindows NTTerminal ServicesClient" -Name "fClientDisableUDP" -Value 1 -PropertyType DWord -Force | Out-Null# Replace x.x.x.x with your public IP

New-NetFirewallRule -DisplayName "RDP (3389) - My IP only" -Direction Inbound -Protocol TCP -LocalPort 3389 -RemoteAddress x.x.x.x -Action AllowПодключение через RDP не представляет сложности, если вы контролируете три вещи: включен ли RDP, доступ к порту (провайдер Windows Firewall) и безопасную аутентификацию (ограниченный доступ NLA). Это правильная базовая настройка для любого рабочего VPS под Windows на VPS-хостинге. Для дополнительного уровня безопасности многие команды используют VPS под Linux в качестве VPN-хоста или промежуточного хоста и закрывают RDP от общедоступного Интернета.